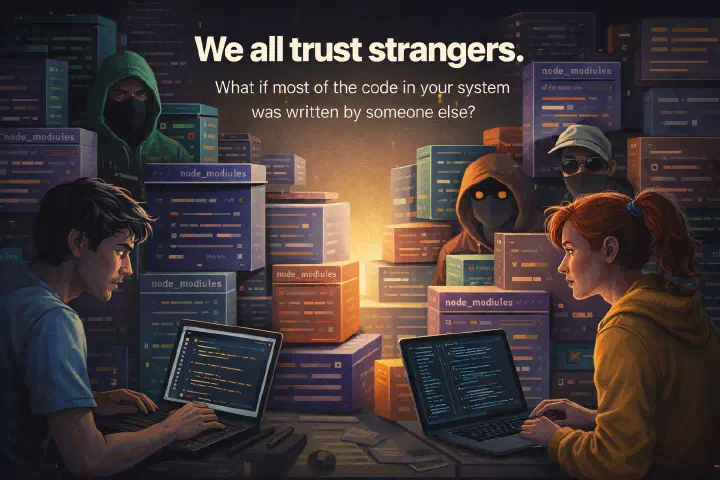

Чужой код в вашем проекте

Как зависимости и цепочка поставок стали главной поверхностью атаки

Как зависимости и цепочка поставок стали главной поверхностью атаки

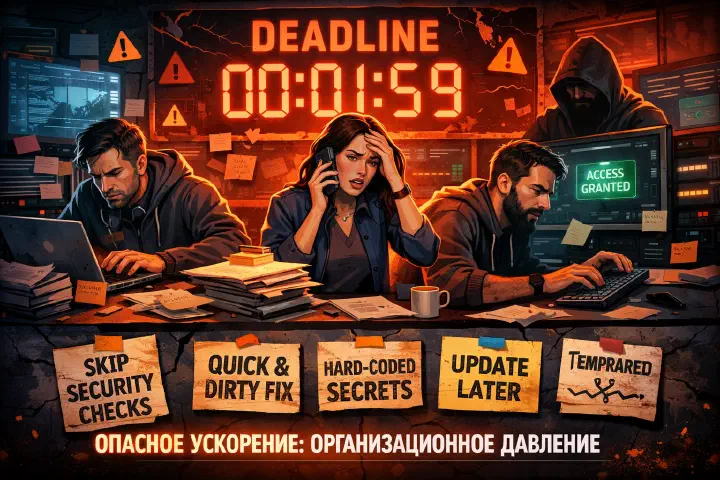

Почему дыры в безопасности рождаются не в коде, а в процессах

Принцип нулевого доверия для разработчиков

Что разработчику нужно знать о безопасности доступа

Архитектура, аутентификация, ProxyJump, port forwarding и hardening — разбираем протокол, который вы используете каждый день

Как перестать кликать на «чудо-средства» и научиться проверять утверждения о здоровье — с моделью угроз, пирамидой доказательств и чек-листом на 10 минут

Почему ИБ-решения всё ещё живут в мире, где других операционных систем как будто не существует

Бескомпромиссная техническая фантазия

Разбираемся, в чём опасность веры в то, что всё защищено, как эта вера формируется и что с этим делать